AD(Active Directory )とは

AD(Active Directory)とはネットワーク上のユーザやコンピューターを一元管理する『巨大な名簿を持った司令塔』的なものです

会員制の高級ホテルな感じで

宿泊者(ユーザー)が来たら身分証が会員名簿にあるか確認して、ある場合は鍵(チケット)を渡します。

鍵(チケット)があれば、自分の部屋だけでなく、ラウンジやプール(共有ファイルサーバやプリンターなど)も自由に使えるようになります。

またこの宿泊者にはプールは使わせないなども出来ます。

ADへのドメイン参加とは

会社など同一のドメイン管理しているドメインコントローラへ仲間入りして管理下に入る事です。

ホテルに事前に予約して会員名簿に名前を作ってもらい

ユーザはそのホテルに宿泊できるように鍵を貰いに行く行為みたいなものです。

使用プロトコルとポート番号対応表

| プロトコル | ポート番号 | TCP/UDP |

| DNS | 53 | TCP/UDP |

| Kerberos | 88 | TCP/UDP |

| LDAP/CLDAP | 389 | TCP/UDP |

| LDAPS | 636 | TCP |

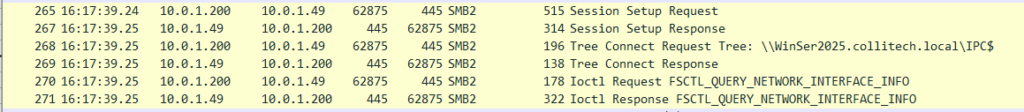

| SMB | 445 | TCP |

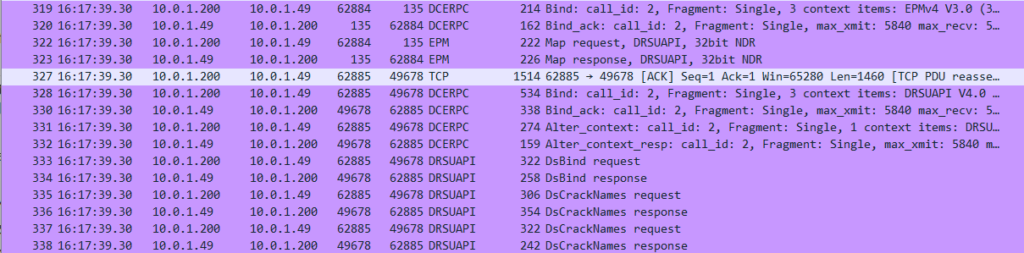

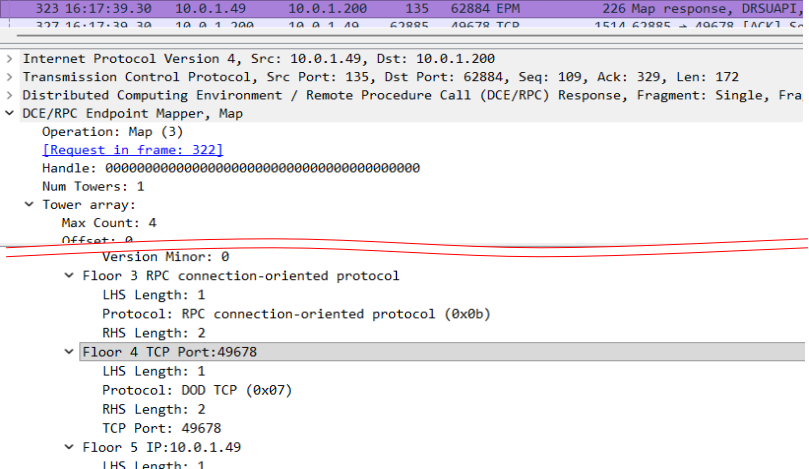

| RPCエンドポイントマッパ | 135 | TCP |

| 動的RPCポート | 49152-65535 | TCP |

| NTP | 123 | UDP |

RPC = Remote Procedure Call 「リモート関数呼び出し」

他のコンピュータの中の関数(処理)を、あたかも自分のPCで実行するように呼び出す仕組み

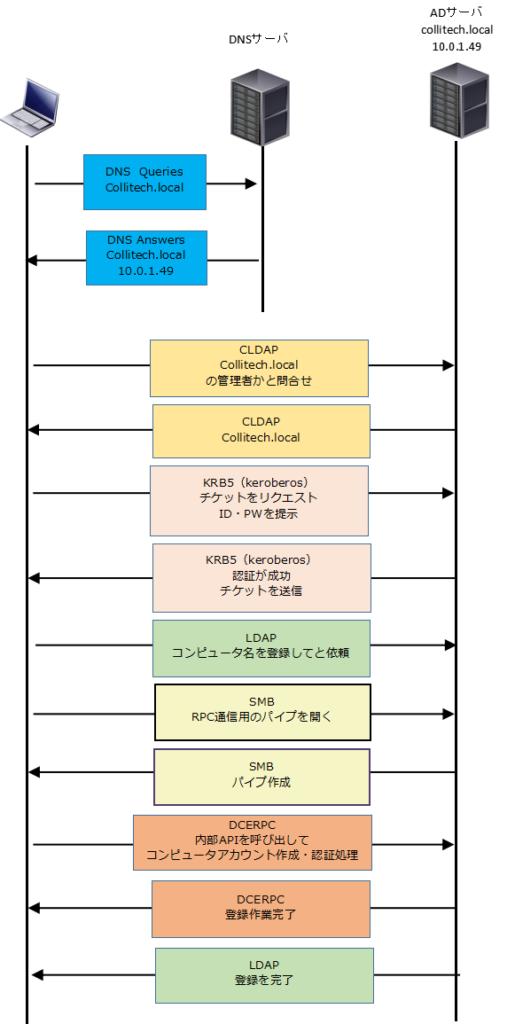

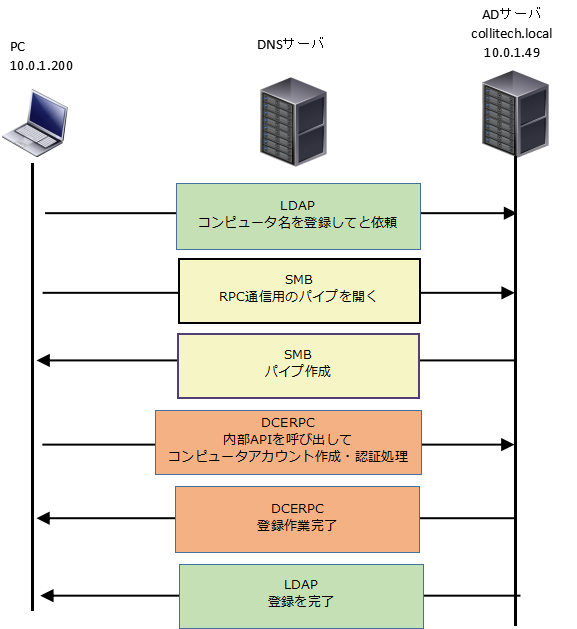

ドメイン参加フロー

ざっくりとこんな感じでドメイン参加を行っています

会員制のホテルに泊まるまでの感じで流れを説明します

記載しているパケットはピックアップしたもので全部ではないので参考までに

PC=宿泊者 DNSサーバ=案内所 ADサーバ=ホテル ※構成はDNSサーバとADサーバは同一のアドレスです

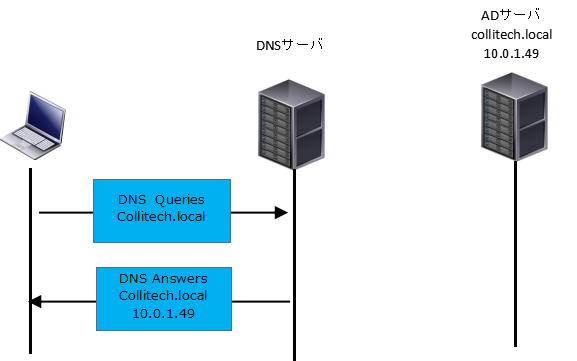

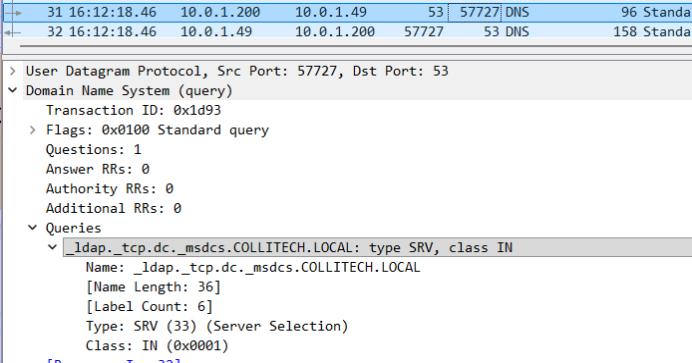

STEP1 サーバー探し

ADサーバのアドレスを検索

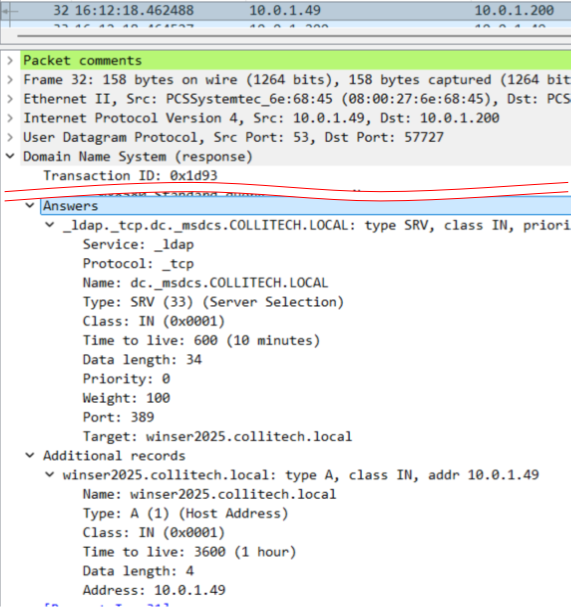

宿泊者(PC)は案内所(DNSサーバ)へホテル(ADサーバ)の場所を聞きに行き、案内所(DNSサーバ)からホテル(ADサーバ)の場所を教えてもらいます

DNSサーバに「collitech.local」というドメインに入りたいので、ドメインを管理していて、LDAPの受付窓口を開いているサーバーのIPアドレスを教えてと、「SRVレコード」を問い合わせる。

DNSサーバがアドレスやLDAPのポート番号などを答えます

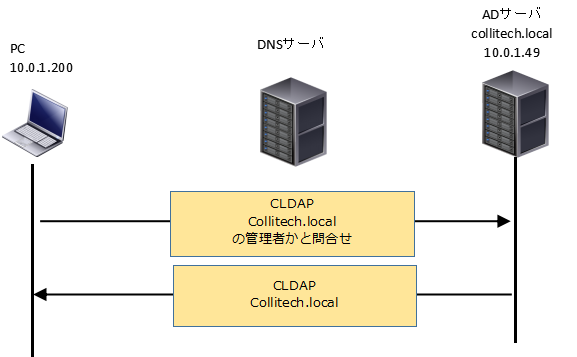

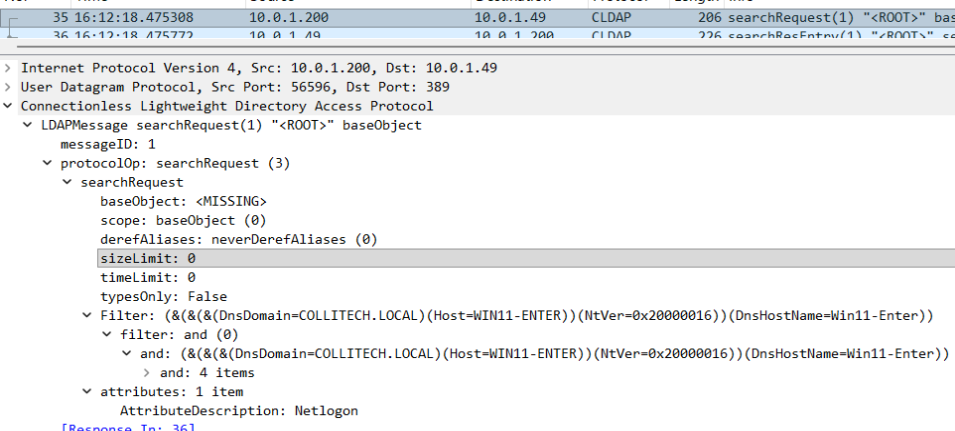

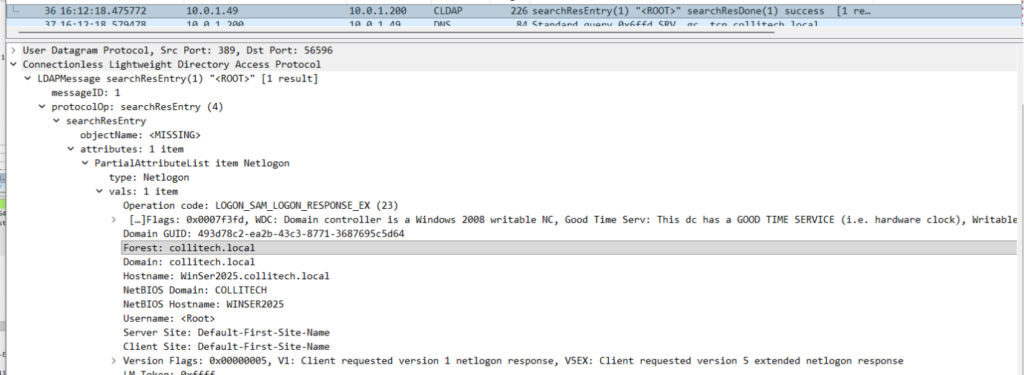

STEP2 ADの生存と役割の確認

サーバへドメイン管理サーバか確認

宿泊者(PC)はホテル(ADサーバ)へ行き、ここはCollitech.localホテルで間違いないかを確認

PCがサーバーに

DnsDomain: COLLITECH.LOCAL: 「あなたは、このドメインの管理者?」

と確認

サーバから

そうです、私が管理者ですよと解答

合わせて簡単な自己紹介を実施

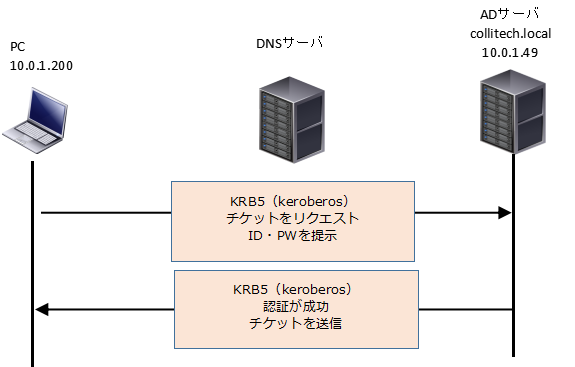

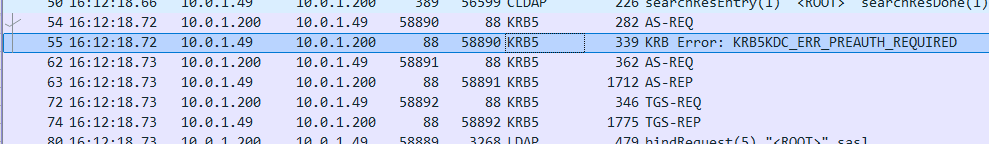

STEP3 ユーザー認証・チケット取得

認証を行ってkeroberosチケットを発行

宿泊者の身分証などを確認してホテルの会員か確認します

宿泊者は身分証を提示して

ホテル側は予約可能な会員なのかなどを名簿で確認します

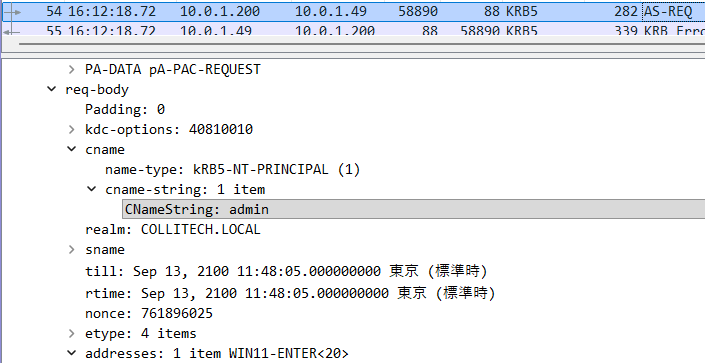

AS-REQ

・・・ユーザー名 / コンピュータ名・ドメイン名・タイムスタンプ・暗号方式リストを送信

KRB5KDC_ERR_PREAUTH_REQUIRED

・・・「パスワード付けてもう一回送って」っとKerberosでの良くあるフロー(正常)

AS-REQ(再送)

AS-REP

・・・TGT取得成功 「TGTチケット発行を依頼できる資格(ホテル宿泊券取得のための整理券みたいな物かな)」

TGS-REQ

・・・ 宿泊券を要求

TGS-REP

・・・サービスチケット取得 「実際のホテル宿泊券」

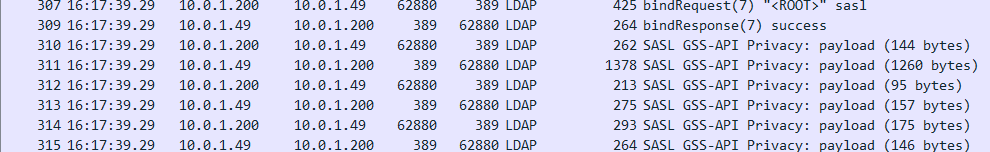

STEP4 PCの登録

PCをADサーバに登録する

ホテルの顧客名簿に「新しい常連客」として名前と住所が登録する。

(bindRequest):管理者(admin)のチケットを使って、LDAPサーバーに「ログイン」

successで成功

SASL(Simple Authentication and Security Layer):LDAPに、後付けで強力な『認証』や『暗号化』の機能を追加するための仕組み

ネットワークを盗聴されても、どのようなPCが登録されたのか分からないようにする為

ドメイン参加の為に『遠隔操作(RPC)のための土台作り』を実施

EMP(RPCエンドポイントマッパ)に対して、「ADの登録作業(DRSUAPI)ができる窓口(ポート番号)はどこ?」と確認して

49678と解答を貰う

その後、指定された「49678ポート」でPC登録を実施

コメント