サーバ証明書の決まり

サーバ証明書はX509のフォーマットで作成されます。

証明書には必ず何かしらの署名(信頼されたCA または 自己署名(オレオレCA))が必要です。

X.509の仕様上、「署名のない証明書」はないです。

秘密鍵で暗号化したデータは、ペアとなる公開鍵でしか復号できない。

公開鍵で暗号化したデータは、ペアとなる秘密鍵でしか復号できない。

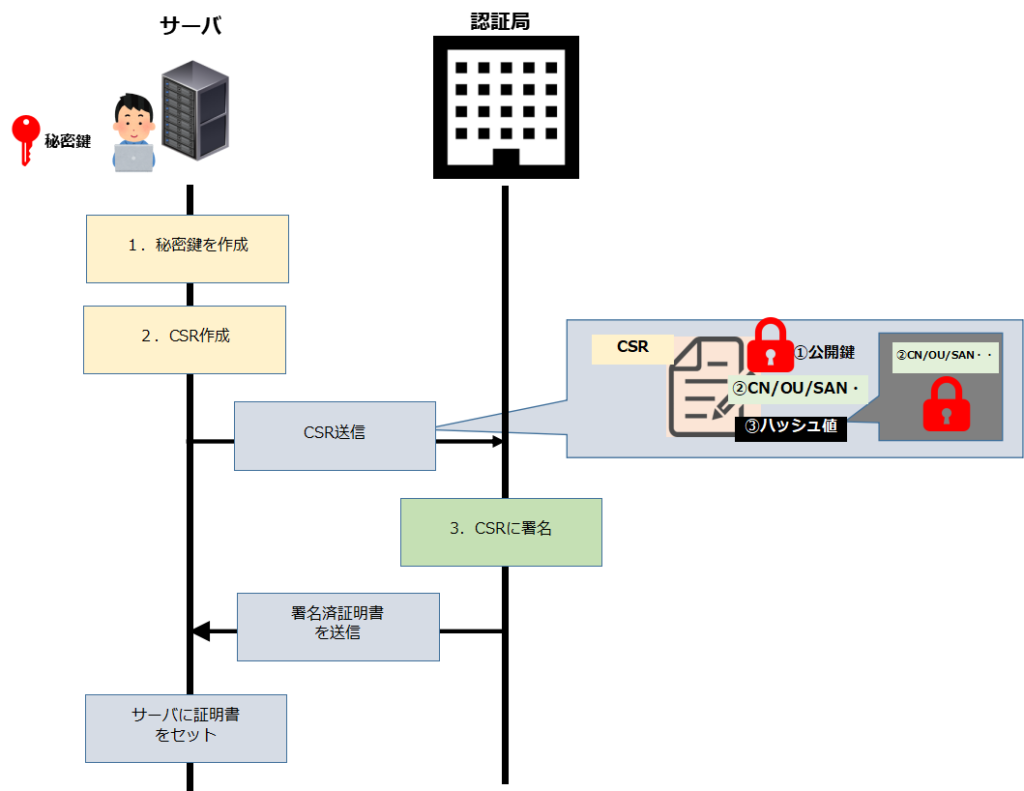

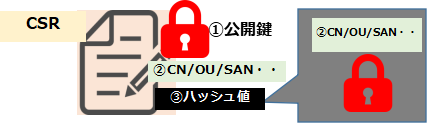

署名の流れ

1.サーバ証明書の秘密鍵を作成

サーバ証明書用の秘密鍵を作成

(作成してみたい方は右のURLを参照)

2.CSR(Certificate Signing Request:証明書署名要求)を発行

① 作成した秘密鍵で、対応する公開鍵を作成

② 証明書に含めたい情報(ドメイン名、組織名、所在地など)を作成

③ CSRの本体部分(公開鍵、ドメイン名などの情報)をハッシュ化し、そのハッシュ値をサーバーの秘密鍵で暗号化(署名)

①・②・③をまとめてCSRを作成

3.認証局(CA:Certification Authority)で署名

① CAはCSRの内容を検証します。検証内容は証明書の種類(DV・OV・EVなど)によって変わる

② CAはCSRから公開鍵を抽出する。

③ CAはCSRから本体部分をハッシュ化し、ハッシュ値を算出する。

④ ②で抽出したサーバの公開鍵でデジタル署名を復号してハッシュ値を抽出する。

⑤ ③と④のハッシュ値を比較検証する

(④のハッシュ値(署名)はサーバの秘密鍵で暗号化していて、サーバの公開鍵でしか復号できないので、復号できればこれはサーバの秘密鍵で作成されたと確認できる)

⑥ ハッシュ値が一致したら、CAは【証明書の有効期限、シリアル番号、発行者(CA自身の情報)、証明書ポリシーなど】の情報を付与して、X.509形式のサーバー証明書を作成する

⑦ CAは生成したサーバー証明書全体のハッシュ値を計算し、ハッシュ値を、CAの秘密鍵で暗号化(署名)する

⑧ 完成したサーバ証明書をサーバに送信する

警察官のためのデジタル・フォレンジック捜査入門 ~警察公論セレクション~

【本書は固定レイアウト型電子書籍のため、7インチ以上の端末でのご利用を推奨しております。文字のハイライト・検索・辞書・コピー・引用・音声読み上げなどの機能はご利用いただけません。ご購入前に、無料サンプルをお使いの端末でご確認のうえ、ご購入ください。】 ◆本電子書籍は『警察公論2024年2月号(第79巻第2号)』から『警...

暗号技術入門 第3版 秘密の国のアリス

2008年の刊行以来、セキュリティ関連部門で長期間トップをキープしている『新版暗号技術入門』の改訂版です。 「対称暗号」「公開鍵暗号」「デジタル署名」「PKI」「PGP」「SSL/TLS」など、暗号技術の基礎を、たくさんの図とやさしい文章で解説しています。 今回の【第3版】では、これまでの基本的な暗号技術の解説に加えて...

コメント